Il blog di DiRete

Come “funzionano” i virus?

Molto spesso i nostri clienti non si rendono realmente conto di cosa voglia dire la parola “sicurezza” associata ad un concetto generico e distante come l’informatica. Ancor più spesso gli antivirus vengono installati solo perché “bisogna farlo” senza capire fino in fondo quali rischi corrano PC, server, router e NAS se vengono lasciati liberi sulla rete.

Riporto qui un articolo (in inglese) rilasciato da DELL SonicWALL, di cui DiRete è Partner da anni, una delle aziende leader nel settore della network security. Il testo è molto tecnico ma si riesce bene a capire come:

1) si installi il Trojan in questione;

2) vada a criptare i dati presenti sul disco del PC infettato;

3) come cerchi di aggiornarsi secondo un ben preciso schema prestabiliti di domini internet fasulli;

4) comunichi con le altre piattaforme passando le credenziali;

5) chieda 300€/$ per la restituzione del file originali entro 72 ore!

Soluzioni? varie:

- Fare backup (e controllarli!!!);

- Installare Antivirus (DiRete consiglia PANDA) , antispyware e altri sistemi di protezione lato PC;

- Tenere sempre aggiornati Sistema Operativo (Windows, OSX o distribuzione Linux che sia) e programmi aggiuntivi;

- Se inoltre siete un’azienda è fortemente consigliato l’utilizzo di un firewall capace di riconoscere ed annientare tali minacce grazie ai sistemi di Deep Packet Inspection

Sexy shop

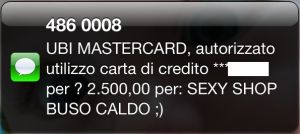

Quando si dice “fidati degli amici”.

Mi è bastato dimenticare il portafoglio sul Twizy e chiamare Stefano C. per chiedergli se me lo poteva cercare.

Tempo 5 minuti mi è arrivato questo SMS

Ma vi rendete conto?!? 🙂

Proteggere la propria rete wireless

Da tempo proponiamo a bar, ristoranti ed aziende soluzioni per dare accesso wireless sicuro ai propri clienti.

Abbiamo diverse realtà che hanno attivato il servizio e lo usano con soddisfazione ma tanti ci hanno detto più o meno:

“Il servizio che mi proponi costa e poi io da imprenditore prendo già tanti rischi, questo me lo prendo e lascio la rete aperta. Tanto, di segreti non ne ho”.

Mi piacerebbe, ma non possiamo per evidenti motivi, metterli in contatto con il cliente che abbiamo visitato ieri.

Siamo dovuti intervenire per fargli inserire una password alla sua rete Wi-Fi. Fabrizio ha anche rilasciato una dichiarazione da dare ai carabinieri per dimostrare che il cliente ha sistemato la sua situazione.

Se l’è cavata con poco con noi ma quello che gli costerà caro, ahilui, è il doversi difendere al processo per dimostrare che non è stato lui ad utilizzare in maniera “delittuosa” la propria rete wireless.

Degli sconosciuti infatti si sono collegati ad Internet dalla sua rete wireless ed hanno compiuto atti illegali (credo legati a carte di credito) ed ovviamente le autorità sono risalite al suo indirizzo IP e tramite il provider a lui. E’ stato lui? Il vicino di casa? Un ragazzino nel parcheggio? Un suo amico invitato a cena che si è chiuso in bagno? Ora tocca al malcapitato prendersi un avvocato e difendersi.

Vi è presa un po’ di strizza? Bene, missione compiuta. 😉

Correte a proteggere la vostra rete wireless… Non costa nulla!

Se invece avete un’attività e volete dare Internet ai vostri clienti fateci un fischio a puoicontarci chiocciola direte it.

Con l’augurio che queste siano le uniche a servirvi nella vita! 😉

La sicurezza prima di tutto #ioi2012

Siparietto “divertente” stamattina all’ingresso nel viale che porta al villaggio olimpico per #ioi2012: arrivo giusto in tempo per vedere la carovana di pulman pronta per portare i concorrenti al centro fiera di Montichiari per la seconda e conclusiva prova di queste olimpiadi dell’informatica 2012.

L’immagine mi sembra carina, mi fermo, faccio una foto per metterla su questo blog e … un agente della polizia provinciale si avvicina, mi chiede chi sono, mi chiede un documento e comincia una ramanzina che, onestamente non comprendo ma che vi riassumo …

P: “quello che ha fatto non è bello”

Io: “scusi, perché? lavoro per le olimpiadi e mi sembrava un’immagine carina da catturare per il blog”

P: “mi dia un documento!”

Io: “eccolo”

P: “dove sta andando?”

Io: “al Gardavillage, le ho detto, lavoro per le olimpiadi, ma scusi, cos’ho fatto di male?”

P: “la sicurezza prima di tutto !!!”

Io: “concordo, noi ci occupiamo della sicurezza informatica per le olimpiadi”

P: “può dimostrare quello che dice?”

Io: (tentato di dirgli … sì, ma poi dovrei ucciderla … mi trattengo …) “può chiedere a chiunque dello staff, oppure viene con me e le faccio vedere la nostra rete”

P: (silenzio)

Io: “scusi, ma non capisco: quale potrebbe essere il reato?”

P: “lei potrebbe controllare la zona”

Io: “ah, ok, reato di controllo zona … senta, vado a lavorare, se vuole mi segua”

…

Questa l’immagine incriminata che, per ovvie ragioni di sicurezza, ho provveduto a rimpicciolire ed alterare 😉 LA SICUREZZA PRIMA DI TUTTO !!!

A cosa serve un firewall che blocca il traffico in uscita?

Spesso i clienti ci chiedono di lasciare il traffico da LAN a WAN tutto aperto, cioè di non imporre filtri sulle connessioni in uscita dalla rete aziendale. È molto più comodo, forse, ma espone al rete a tanti problemi che si potrebbero evitare come i virus che cambiano i DNS detti DNS Changer Malware (più informazioni le potete trovare qui http://www.dcwg.org/).

Se si impostano correttamente le regole sui firewall (noi consigliamo SonicWALL) anche in caso di infezione non si possono contattare i server fasulli/ostili!

L’importanza dell’IPS Sonicwall

L’IPS (Intrusion Prevention System) è quel motore presente nei dispositivi di sicurezza più recenti, che intercetta le chiamate internet che sfruttano le vulnerabilità dei software presenti in azienda.

Il caso di oggi è un esempio: un noto software di controllo remoto (PcAnywhere di Symantec) ha un baco ed espone ad un rischio enorme chi l’ha installato.

La soluzione? Appena scoperto il bug, spegnere il software (ma con relativa interruzione del servizio).

Quando verrà rilasciata la patch correttiva correre ad installarla (magari su 50 pc …)

Oppure, se avete l’IPS Sonicwall … semplicemente non far nulla! I tecnici di Sonicwall hanno già identificato le chiamateA anomale e il firewall le stoppa ancor prima che arrivino al pc col bug 😉

Easy, no? 😉

Ecco il link alla notizia:

http://www.crn.com/news/security/232601301/symantec-pcanywhere-exposes-200-000-systems-to-attack.htm

Tecnologia in vacanza

In questi giorni sono in vacanza in Puglia con la mia famiglia e … mi ero scordato di una scadenza importante: il deposito del bilancio in camera di commercio, da farsi in via telematica con file firmati digitalmente.

La business key della camera di commercio era in ufficio (grazie a Paolo) 😉 e il pin … nella mia testa …

Come unire le due cose (dispositivo e pin) senza dover rientrare o, peggio, dover dire il pin a un collega (che poi avrei dovuto uccidere)?

Easy: macchina pronta con dispositivo inserito a Desenzano, iPhone x chiamare Cristiano e iPad per digitare il pin in sessione remota via Teamviewer (è x iPhone, ma su iPad va benissimo a doppio schermo (2x)).

File firmati e pronti x l’invio direttamente da una panchina nel giardino del villaggio 😉

Ps: Come avete letto, a differenza di molti, io non lascio la smart card e il pin della firma elettronica dal commercialista e, chi lo fa, commette un grave errore: dentro quella schedina c’è la TUA FIRMA, usabile x qualunque cosa richieda un “autografo”! La vendita della casa, dell’auto o la stipula di un contratto qualunque … A NOME TUO! Attenzione, nella firma digitale, così come in quella analogica (fatta con la penna), stanno scritti i tuoi dati, quindi sei tu che firmi! E puoi farlo come rappresentante legale di un ente o come persona privata! Sempre con la stessa firma! Pensaci prima di lasciarla in giro, con tanto di PIN!

Sicurezza miope!

Oggi ho avuto una piacevole discussione con un’operatore del supporto dedicato alle carte di credito delle BCC (Banche di Credito Cooperativo)

Abbiamo, da sempre, un problema annoso sulle carte di credito di DiRete rilasciate dalla ns. banca: non ci è possibile effettuare più di 6 transazioni al giorno. Alla sesta la carta si blocca e l’autorizzazione viene negata. 6 transazioni vi sembrano tante? Beh, considerando che ci paghiamo i canoni di EOLO al fornitore e che ad oggi abbiamo poco meno di 1.000 clienti (sono circa 6.000 transazioni annue …) fate un po’ voi.

Il provider ci sta portando (lentamente, purtroppo) da carta di credito a RID, ma nel frattempo abbiam provato a contattare l’ufficio sicurezza della nostra banca per chiedere lo sblocco (anche manuale) dopo la sesta transazione ma … non c’è verso.

Quando la sicurezza è miope … rischia di diventare stupida! Mi vengono in mente le parole dell’amico Gigi: “l’unico computer veramente sicuro è … un computer spento e staccato dalla rete”. In effetti …

Ora chiedo a NGI di tornare al baratto … altro che carte di credito insicure! 😉

Sicurezza, a volte basta poco.

Quando parlo di Access Point Wi-Fi viene subito fuori il discorso di quanto sia rischioso il fatto che installarli è semplice. Così semplice che lo può fare chiunque, anche chi non si occupa preoccupa di sicurezza.

La stessa cosa di potrebbe dire per la nostra privacy e le telecamere.

C’è un piccolo trucchetto (vecchio tra l’altro) che permette di entrare e vedere (e talvolta manovrare) le telecare installate da chi non si è nemmeno preoccupato di mettere una password.

Basta cercare con Google la stringa seguente

inurl:”axis-cgi/mjpg”

In questo modo si pescano tutte le telecare di marca Axis che sono state indicizzate (ovvero scoperte dagli spider di Google).

Prima di provare ad entrare, ricordatevi che state andando “a casa di qualcuno” e questo qualcuno potrebbe non essere contento.

“inurl” è un operatore speciale di Google. Ce ne sono di interessantissimi…

via Mydigitallife

La sicurezza delle reti wireless …

Spesso ci siamo sentiti chiedere “quanto sono sicure le reti wireless?”

Non esiste una risposta valida per tutte le stagioni, poiché, evidentemente, tutto dipende da come vengono configurate. Gli apparati radio che fanno la diffusione (c.d. “access point”), infatti, tipicamente escono dalle fabbriche con una configurazione standard volta al c.d. “zero configuration” o, per così dire, al “plug & play”. Infatti, se ci pensate, si apre la scatola, si attaccano alla rete e si comincia a navigare senza fili. Di default, quindi, l’apparato esce dalla scatola SENZA alcun tipo di sicurezza attivo:

- la rete wireless è impostata come “visibile”, mentre potrebbe essere disattivato l’invio del SSID (ovvero il nome della rete come è vista dai client)

- la crittografia è spenta, mentre potrebbe essere configurato il WEP o, meglio ancora, il più sicuro WPA (con chiave di autenticazione fissa e chiavi di crittografia variabili)

- il controllo dei mac address non è attivo, mentre si potrebbe abilitare la white list di device autorizzati bloccando, in automatico tutti gli altri

Quindi, nella sua configurazione “di default”, un access point ha tipicamente un livello di sicurezza persino inferiore rispetto a quello che otterreste prendendo una manciata di cavi piuttosto lunghi, attaccandoli al vostro switch e buttando l’estremità opposta fuori dalla finestra fino a giungere in strada.

Quando configurate un Access Point, quindi, dedicate 5 minuti (cinque !!!) alle impostazioni di sicurezza, è veramente importante e ne va della vostra sicurezza! Nel 2008 Vi sembra banale? Beh … non lo è affatto: provate ad accendere la scheda di rete wifi del vostro portatile o del vostro palmare nel nuovo centro commerciale “freccia rossa” di Brescia, nell’area dedicata al ristoro. Scoprirete un’ottima copertura realizzata da un apparato con SSID Netgear, senza crittografia o autenticazione di qualsivoglia natura, con tanto di DHCP che vi assegna un indirizzo valido e un po’ più di 2 Megabit di banda a disposizione su connessione adsl Telecom Italia. Che dire … c’è ancora molto da fare!